Identidad y autenticación según Google Cloud

viernes, 5 de abril de 2019

Los usuarios quieren que sus experiencias de registro, acceso y autoservicio sean simples y seguras en todos sus dispositivos favoritos. Como profesional de seguridad, podrías crear una funcionalidad de administración de identidades y accesos para tu organización, pero eso es difícil y costoso: tendrías que crear y mantener una plataforma que se actualice según los requisitos de autenticación que están en constante evolución, además de proteger las cuentas de los usuarios de las crecientes amenazas y, entre otros aspectos, escalar el sistema de manera confiable cuando aumente la demanda del servicio. Sino, puedes hacer que Google se encargue de todo eso.

Sin importar cuáles sean tus necesidades de identidad, Google Cloud posee un conjunto completo de herramientas que puedes integrar para crear una plataforma moderna y sofisticada. En esta publicación, describiremos las ofertas de administración de identidad y autenticación que ofrece Google Cloud para ayudarte a determinar qué solución se adapta mejor a tus necesidades.

Casos de uso de autenticación

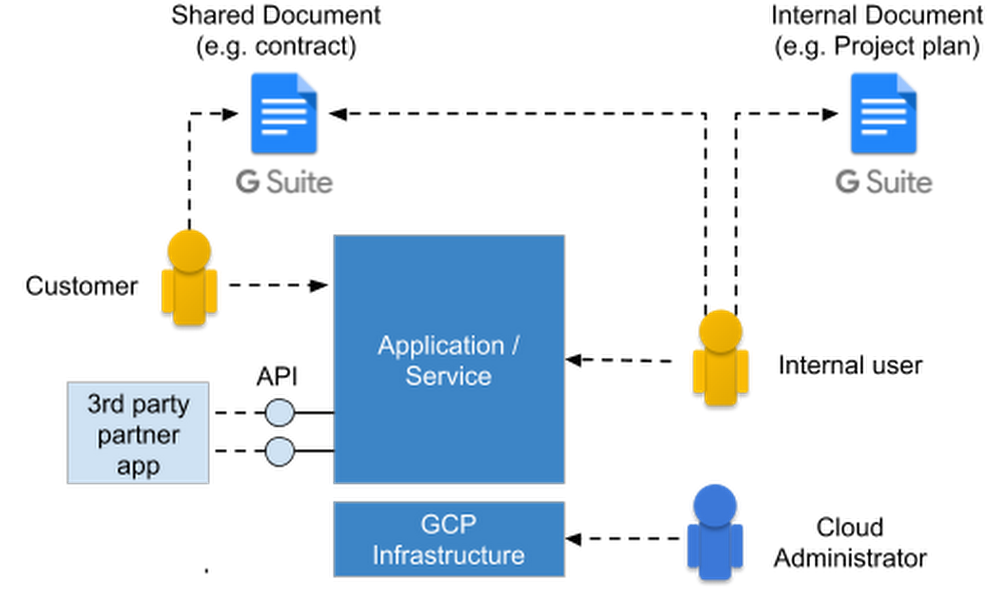

Configurar una solución de autenticación puede ser complicado. Existen varios casos de uso: API, paquetes de productividad en el lugar de trabajo y recursos basados en la nube. Parte del proceso de autenticación se realiza en nombre de un software (p. ej., cuando un servicio invoca la API de otro). La mayoría de las otras soluciones de autenticación se basan en poblaciones de usuarios, como clientes, socios y empleados. Algunas de estos grupos de personas colaboran a través de recursos compartidos, como un documento de G Suite que se comparte entre un empleado y un cliente. El siguiente diagrama muestra un escenario potencial (simplificado):

Sin importar cuáles sean tus necesidades de identidad, Google Cloud posee un conjunto completo de herramientas que puedes integrar para crear una plataforma moderna y sofisticada. En esta publicación, describiremos las ofertas de administración de identidad y autenticación que ofrece Google Cloud para ayudarte a determinar qué solución se adapta mejor a tus necesidades.

Casos de uso de autenticación

Configurar una solución de autenticación puede ser complicado. Existen varios casos de uso: API, paquetes de productividad en el lugar de trabajo y recursos basados en la nube. Parte del proceso de autenticación se realiza en nombre de un software (p. ej., cuando un servicio invoca la API de otro). La mayoría de las otras soluciones de autenticación se basan en poblaciones de usuarios, como clientes, socios y empleados. Algunas de estos grupos de personas colaboran a través de recursos compartidos, como un documento de G Suite que se comparte entre un empleado y un cliente. El siguiente diagrama muestra un escenario potencial (simplificado):

En todos los casos, excepto en los más triviales, hay muchos tipos diferentes de usuarios que necesitan ser autenticados:

Administración de identidad y métodos de autenticación en GCP

Google Cloud ofrece varias soluciones de autenticación y administración de identidades que admiten muchos casos de uso comunes:

Cloud Identity: Cloud Identity es un producto del tipo Identity as a Service (IDaaS) y de administración de movilidad empresarial (EMM) que ofrece servicios de identidad y gestión de puntos de conexión para G Suite o a modo de solución independiente. Como administrador, puedes utilizar Cloud Identity para administrar usuarios, apps y dispositivos desde la consola central de administración de Google. Haz clic aquí para obtener más información sobre las funciones de Cloud Identity.

Secure LDAP: Esta función de Cloud Identity y G Suite permite a los empleados acceder a infraestructuras y apps basadas en LDAP usando sus credenciales de Cloud Identity (o G Suite). Con Secure LDAP, los equipos de TI pueden usar una única solución de administración de acceso e identidad basada en la nube (Cloud Identity) para permitir a los empleados acceder tanto a soluciones SaaS como a apps/infraestructuras tradicionales.

Cloud Identity for Customers and Partners (CICP): CICP es una plataforma de administrador de acceso e identidad de clientes (CIAM) que te permite agregar una funcionalidad de administración de identidad de grado Google a tus apps. Creada mediante Firebase Authentication, CICP proporciona un sistema de autenticación de extremo a extremo para que usuarios externos puedan acceder a tus apps y servicios, incluidas aplicaciones móviles/web, juegos y API, entre otros. Si estás creando un servicio en Google Cloud (o en cualquier otro lugar), y necesitas capacidades de autenticación seguras y fáciles de usar, explora CICP.

- Usuarios internos que acceden a soluciones de productividad en una oficina o lugar de trabajo

- Usuarios internos que acceden a apps de terceros

- Usuarios internos que acceden a apps creadas y alojadas de forma interna

- Usuarios internos que acceden y administran recursos en la nube de forma directa

- Usuarios que realizan una llamada de proxy a una API (seguimiento de quién realizó la llamada y en nombre de qué usuario final se realizó la solicitud)

- Usuarios externos que acceden a apps

- Llamadas a API desde servicios internos

- Llamadas a API desde terceros

- Dispositivos que se autentican en servicios alojados en la nube

Administración de identidad y métodos de autenticación en GCP

Google Cloud ofrece varias soluciones de autenticación y administración de identidades que admiten muchos casos de uso comunes:

Cloud Identity: Cloud Identity es un producto del tipo Identity as a Service (IDaaS) y de administración de movilidad empresarial (EMM) que ofrece servicios de identidad y gestión de puntos de conexión para G Suite o a modo de solución independiente. Como administrador, puedes utilizar Cloud Identity para administrar usuarios, apps y dispositivos desde la consola central de administración de Google. Haz clic aquí para obtener más información sobre las funciones de Cloud Identity.

Secure LDAP: Esta función de Cloud Identity y G Suite permite a los empleados acceder a infraestructuras y apps basadas en LDAP usando sus credenciales de Cloud Identity (o G Suite). Con Secure LDAP, los equipos de TI pueden usar una única solución de administración de acceso e identidad basada en la nube (Cloud Identity) para permitir a los empleados acceder tanto a soluciones SaaS como a apps/infraestructuras tradicionales.

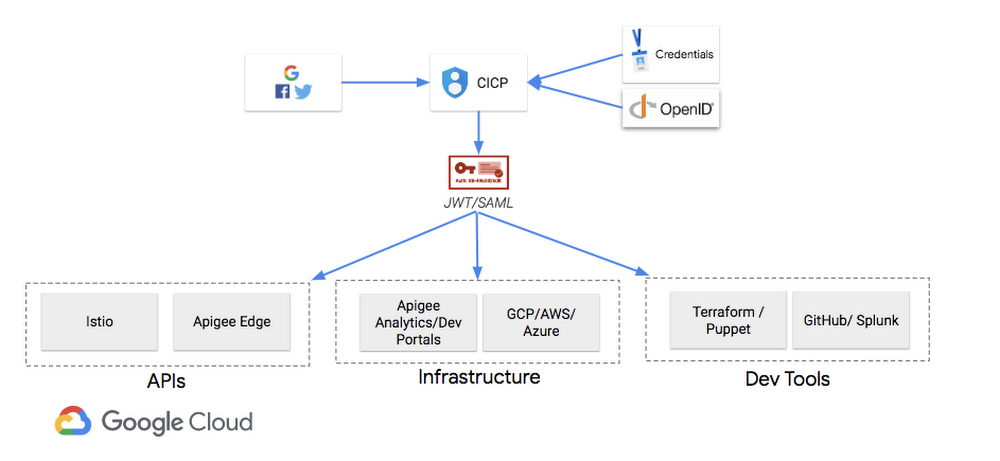

Cloud Identity for Customers and Partners (CICP): CICP es una plataforma de administrador de acceso e identidad de clientes (CIAM) que te permite agregar una funcionalidad de administración de identidad de grado Google a tus apps. Creada mediante Firebase Authentication, CICP proporciona un sistema de autenticación de extremo a extremo para que usuarios externos puedan acceder a tus apps y servicios, incluidas aplicaciones móviles/web, juegos y API, entre otros. Si estás creando un servicio en Google Cloud (o en cualquier otro lugar), y necesitas capacidades de autenticación seguras y fáciles de usar, explora CICP.

Además de administrar credenciales de usuario final, CICP también proporciona un servicio de corretaje de token.

Proxies de API (Apigee Edge/Cloud Endpoints): Los proxies de API de Google Cloud son una capa de abstracción que "hacen frente" a las API de servicio backend, y que no solo proporcionan un proxy, sino también funciones de administración y seguridad, como autenticación y validación. De esa manera, sabrás qué implican las llamadas a tus API, con tokens y registros de corta duración que evitan un uso no autorizado. Google Cloud ofrece dos opciones: Cloud Endpoints es una excelente opción en todos los aspectos de GCP, mientras que Apigee Edge funciona en varias plataformas e incluye funciones empresariales como limitación de velocidad, cuotas, análisis y mucho más.

Cloud Identity-Aware Proxy (IAP) - Cloud IAP verifica la identidad del usuario y el contexto de una solicitud para acceder a una aplicación basada en la nube alojada en GCP. Determina si un usuario debe tener permiso para acceder a la aplicación. Cloud IAP es uno de los componentes de BeyondCorp, un modelo de seguridad empresarial que permite a todos los empleados trabajar desde redes no confiables sin tener que usar una VPN.

Cuando Cloud IAP otorga a un usuario acceso a una aplicación o recurso, están sujetos a los controles de acceso detallados que implementa el producto en uso sin necesidad de utilizar una VPN. Cuando un usuario intenta acceder a un recurso seguro de Cloud IAP, se realizan comprobaciones de autenticación y autorización. El acceso basado en contexto permite a las organizaciones definir y aplicar métodos de acceso detallado a las cargas de trabajo de GCP y G Suite según la identidad de un usuario y el contexto (ubicación, dispositivo, etc.) de su solicitud. Este acceso verifica lo siguiente:

Cómo decidir qué método de autenticación de GCP se aplica a tu caso de uso

Ten en cuenta que, en todos los casos, asumimos que GCP es el proveedor de identidad

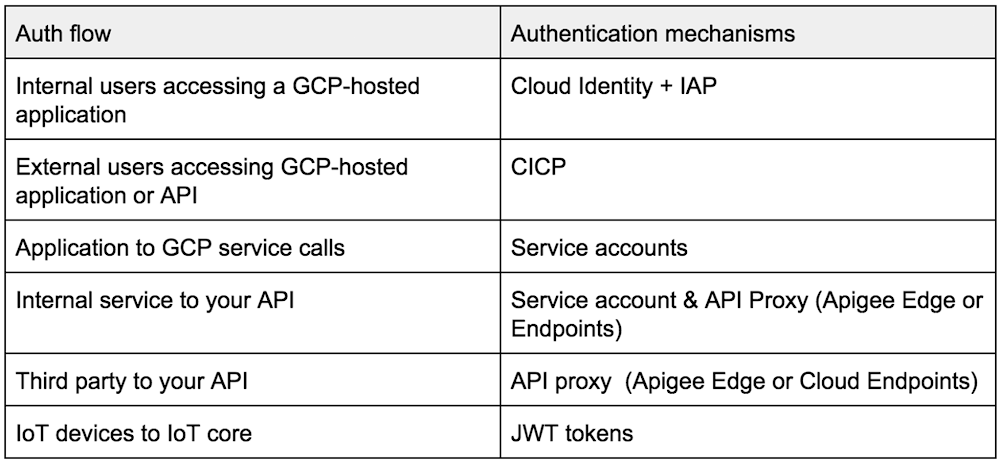

La siguiente matriz te ayuda a determinar qué solución de identidad/autenticación es adecuada para tu caso de uso:

Requisitos de autenticación interna del usuario

Cloud Identity-Aware Proxy (IAP) - Cloud IAP verifica la identidad del usuario y el contexto de una solicitud para acceder a una aplicación basada en la nube alojada en GCP. Determina si un usuario debe tener permiso para acceder a la aplicación. Cloud IAP es uno de los componentes de BeyondCorp, un modelo de seguridad empresarial que permite a todos los empleados trabajar desde redes no confiables sin tener que usar una VPN.

Cuando Cloud IAP otorga a un usuario acceso a una aplicación o recurso, están sujetos a los controles de acceso detallados que implementa el producto en uso sin necesidad de utilizar una VPN. Cuando un usuario intenta acceder a un recurso seguro de Cloud IAP, se realizan comprobaciones de autenticación y autorización. El acceso basado en contexto permite a las organizaciones definir y aplicar métodos de acceso detallado a las cargas de trabajo de GCP y G Suite según la identidad de un usuario y el contexto (ubicación, dispositivo, etc.) de su solicitud. Este acceso verifica lo siguiente:

- El usuario es de confianza: tiene una contraseña, alto nivel de autenticación (p. ej., 2SV, claves de seguridad) y el aprendizaje automático de Cloud IAP no detecta un comportamiento anormal.

- El dispositivo cuenta con una verificación del punto de conexión.

- La ubicación es de confianza (dirección IP)

Cómo decidir qué método de autenticación de GCP se aplica a tu caso de uso

Ten en cuenta que, en todos los casos, asumimos que GCP es el proveedor de identidad

La siguiente matriz te ayuda a determinar qué solución de identidad/autenticación es adecuada para tu caso de uso:

Requisitos de autenticación interna del usuario

Requisitos de autenticación de acceso a las aplicaciones

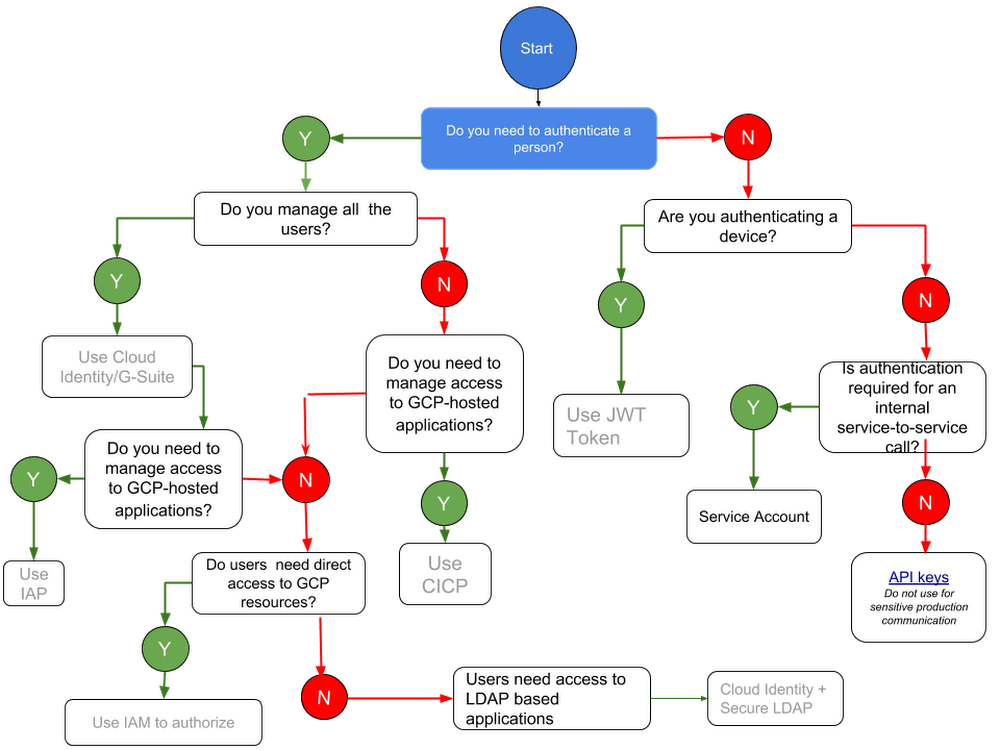

Árbol de decisiones de autenticación

Si el texto y las tablas no son lo tuyo, aquí hay una ayuda visual que te permitirá decidir cómo elegir la identidad y el método de autenticación adecuados para tu caso de uso.

Si el texto y las tablas no son lo tuyo, aquí hay una ayuda visual que te permitirá decidir cómo elegir la identidad y el método de autenticación adecuados para tu caso de uso.

Como puedes ver, Google Cloud ofrece una gran cantidad de opciones de autenticación para cualquier tipo de usuario o aplicación. Si quieres obtener más información sobre los métodos de identidad y autenticación de Google Cloud, consulta los recursos en esta entrada de blog. También está disponible Security & Identity Fundamentals1, un curso práctico de capacitación. Y asegúrate de informarnos si hay algún caso de uso que no hayamos cubierto aquí.

1. Usa el código "1j-security-983" y obtén un mes de acceso a Qwiklabs para completar el curso de forma gratuita (debe canjearse antes del 31 de enero de 2019)

1. Usa el código "1j-security-983" y obtén un mes de acceso a Qwiklabs para completar el curso de forma gratuita (debe canjearse antes del 31 de enero de 2019)